Q: Mitkä ovat 10 vaarallisinta Windows-tiedostotyyppiä?

A: Jos omistat tietokoneen ja surffaat verkossa, olet haittaohjelmien kohde tai haittaohjelmat. Nämä ohjelmat on suunniteltu vahingoittamaan ja / tai varastamaan henkilökohtaisia tietojasi. Yleisiä esimerkkejä haittaohjelmista ovat virukset joka voi poistaa tiedostoja tai hakemistotietoja, spyware joka voi kerätä tietoja tietokonejärjestelmästä ilman sinun tietosi, ja matoja joka pystyy jäljittelemään ja tunneloitumaan tietokoneen muistin ja kiintolevyn läpi.

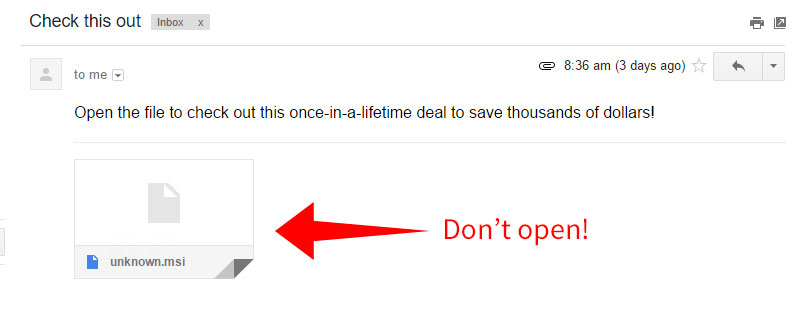

Haittaohjelma voi tartuttaa tietokoneesi useilla eri tavoilla, mutta yksi yleisimmistä on sähköpostin liite. Saatat esimerkiksi saada tuntemattomalta käyttäjältä sähköpostiviestin, joka kehottaa avaamaan tuntemattoman tiedoston.

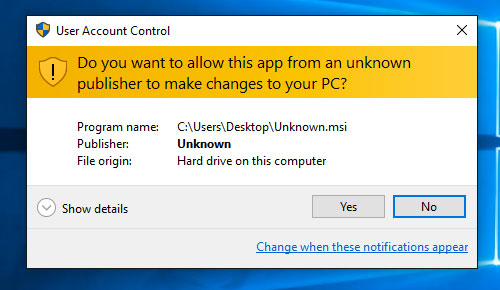

Jos avaat tiedoston, se voi suorittaa haittaohjelmia, jotka saattavat asentaa haittaohjelmia tai suorittaa tuhoavia komentosarjoja tietokoneellesi. Siksi on viisasta ottaa huomioon varoitus, jonka Windows näyttää avattaessa tuntemattomia tiedostoja tai suorittamatta vahvistamattomia sovelluksia.

Paras tapa suojautua sähköpostilta tapahtuvalta haittaohjelmahyökkäykseltä on ei avaa tuntemattomia sähköpostiliitteitä. Jos saat sähköpostin tuntemattomalta lähettäjältä ja sillä on sähköposti, sitä ei ole syytä avata.

Tietysti ihmiset voivat myös lähettää sinulle laillisia sähköpostiliitteitä, jotka ovat turvallisia avata. Siksi on hyödyllistä olla tietoinen mahdollisesti vaarallisista tiedostotyypeistä (ja tiedostotunnisteista).

Alla on luettelo 10 yleisimmistä Windows-tiedostotyypeistä, jotka voivat olla uhka sinulle.

1. . EXE

EXE-tiedosto on yksi suosituimmista tiedostotyypeistä Windowsissa. Se sisältää suoritettavan ohjelman, jonka voit suorittaa helposti kaksoisnapsauttamalla tiedostoa.

Vaara: Sen suosio käyttäjien keskuudessa, Windows-tiedostojärjestelmän merkitys ja helppokäyttöisyys tekevät siitä parhaan valinnan haittaohjelmahyökkäykselle. Yleinen toimitustapa on sähköpostin liitetiedosto, joka suorittaa viruksen, kun avaat tiedoston.

2. . Com

COM-tiedosto on suoritettava ohjelma, joka oli MS-DOS: n ylläpitämä alkuperäinen ohjelmatyyppi. Sitä voidaan käyttää myös Windowsissa. Se on tallennettu binaarimuodossa ja on samanlainen kuin EXE-tiedosto.

Vaara: COM-tiedostoa käytetään yleisesti komentosarjan suorittamiseen. Jos se sisältää haittaohjelmia ja se avataan, suoritetaan ohjeet, jotka vahingoittavat tietokonettasi.

3. BAT

BAT-tiedosto on DOS-komentotiedosto, jota käytetään komentojen suorittamiseen Windowsin komentokehotteella (cmd.exe). Se sisältää sarjan (tai "erä") komentoja, jotka suoritetaan järjestyksessä. BAT-tiedostoja käytetään yleisimmin ohjelmien käynnistämiseen ja ylläpitoapuohjelmien suorittamiseen Windowsissa.

Vaara: BAT-tiedosto sisältää sarjan rivikomentoja, jotka suoritetaan, jos se avataan, mikä tekee siitä hyvän vaihtoehdon haitallisille ohjelmoijille.

4. .cmd

CMD-tiedosto on toisen tyyppinen eräajotiedosto, jota Windows käyttää. Muoto otettiin käyttöön Windows NT: ssä, mutta sitä voi käyttää myös DOS. Se on samanlainen kuin BAT-tiedosto, mutta sen suorittaa CMD.EXE COMMAND.COM: n sijaan.

Vaara: CMD-tiedosto on suosittu tiedostotyyppi haittaohjelmien kirjoittamiseen. Sitä voidaan käyttää tietojen poistamiseen hakemistosta tai itsensä kopioimiseen ja ohjelman avaamiseen toistuvasti tietokoneen resurssien kuluttamiseksi, mikä hidastaa ja kaatuu järjestelmää (haarukkapommi).

5. MSI

MSI-tiedosto on Windowsin asennuspaketti, joka sisältää tietyn asennusohjelman asennustiedot. Sitä käytetään usein Windows-päivityksiin ja kolmansien osapuolten ohjelmistojen asentajiin.

Vaara: Koska MSI-tiedostot ovat yleensä luotettavia ja niitä käytetään yleisesti ohjelmistoasennuksissa, haitallisten tiedostojen löytäminen voi olla vaikeaa. Tämä tarjoaa optimaalisen oviaukon virusten toimittamiseksi ja asentamiseksi tietokoneellesi.

6. .JNE / .VBS

VB- ja VBS-tiedostot ovat Virtual Basic -skriptejä, jotka on kirjoitettu VBScript-komentosarjakielellä. Ne sisältävät koodin, joka voidaan suorittaa Windowsissa tai Internet Explorerissa Windows-pohjaisen komentosivuston (Wscript.exe) kautta.

Vaara: Nämä komentosarjat ovat ihanteellinen muoto virusten tai muiden haittaohjelmien piilottamiseen. Ne toimitetaan usein tuntemattomana sähköpostiliitteenä, joka suoritetaan avattaessa.

7. .WS / .WSF

WS- ja WSF-tiedostot ovat Window Script -tiedostoja, joka on toinen Windowsin tukema komentosarjamuoto. Ne sisältävät suoritettavia komentosarjoja Windowsille, jotka käyttävät JScript- tai VBScript-koodia. Ne suoritetaan, kun ne avataan, jos Windows Scripting Host (WSH) 2.0 tai uudempi on asennettu.

Vaara: WS- ja WSF-tiedostot toimitetaan yleensä sähköpostin liitteinä, joten älä avaa WS- tai WSF-tiedostoja, ellet pysty varmistamaan niiden eheyttä.

8. .SCF

SCF-tiedosto on Windowsin Resurssienhallinta-komento, jota käytetään jonkin toiminnon suorittamiseen, kuten siirtämiseen hakemistossa ylös tai alas tai työpöydän näyttämiseen. Se voidaan suorittaa Internet Explorerin kautta.

Vaara: Koska tiedosto on Windowsin Resurssienhallinnan komentotiedosto, sitä voidaan käyttää kertomaan Windowsin Resurssienhallinnalle suorittamaan tietokoneellesi vaarallisia komentoja.

9. .SCR

SCR-tiedosto on Windowsin näytönsäästäjätiedosto, jota käytetään vektorigrafiikan tai teksti-animaatioiden näyttämiseen, diaesitysten, animaatioiden tai videoiden toistamiseen, ja se voi sisältää äänitehosteita, kun tietokone ei ole aktiivinen mukautetun ajan.

Vaara: Näytönsäästäjätiedostot sisältävät suoritettavan koodin, mikä antaa ohjelmoijille mahdollisuuden piilottaa haitallinen koodi niiden sisällä. Koska SCR-tiedostoja käytetään yleisesti näytönsäästäjissä, haitallisen voi olla vaikea tunnistaa.

10. .PIF

Normaalisti PIF-tiedosto sisältää tietoja, jotka määrittelevät, miten MS-DOS-pohjaisen ohjelman tulisi toimia. Sitä voidaan käyttää myös pikakuvakkeena suoritettavaan tiedostoon, aivan kuten .lnk tiedosto.

Vaara: Windows analysoi PIF-tiedostot ShellExecute ja voi suorittaa ne suoritettavina ohjelmina. Siksi PIF-tiedostoa voidaan käyttää virusten tai muiden haitallisten komentosarjojen lähettämiseen.

Joten miten voin välttää haittaohjelmia?

Tänä digitaalisena aikakautena haittaohjelmat ovat aina uhka. Saatat olla kohde riippumatta siitä, tiedätkö sen vai ei. Siksi on tärkeää olla tietoinen mahdollisesti haitallisista tiedostomuodoista. Ja muista - älä avaa tuntemattomien käyttäjien sähköpostiliitteitä! Se on myös hyvä käyttää antivirus ohjelmisto, joka pystyy havaitsemaan ja poistamaan haittaohjelmat ennen kuin sillä on mahdollisuus toimia.

Päivitetty: heinäkuu 25, 2016